Das Trust Center ist die zentrale Sicherheitssteuerung in Microsoft Office. Hier wird festgelegt, ob Makros grundsätzlich erlaubt, blockiert oder nur unter bestimmten Bedingungen ausgeführt werden dürfen.

Gerade in Unternehmen ist diese Einstellung entscheidend. VBA-Makros können Prozesse automatisieren, aber auch ein erhebliches Sicherheitsrisiko darstellen. Deshalb sollte nicht einfach jedes Makro erlaubt werden. Sicherer ist ein Modell, bei dem nur geprüfte und digital signierte Makros ausgeführt werden dürfen.

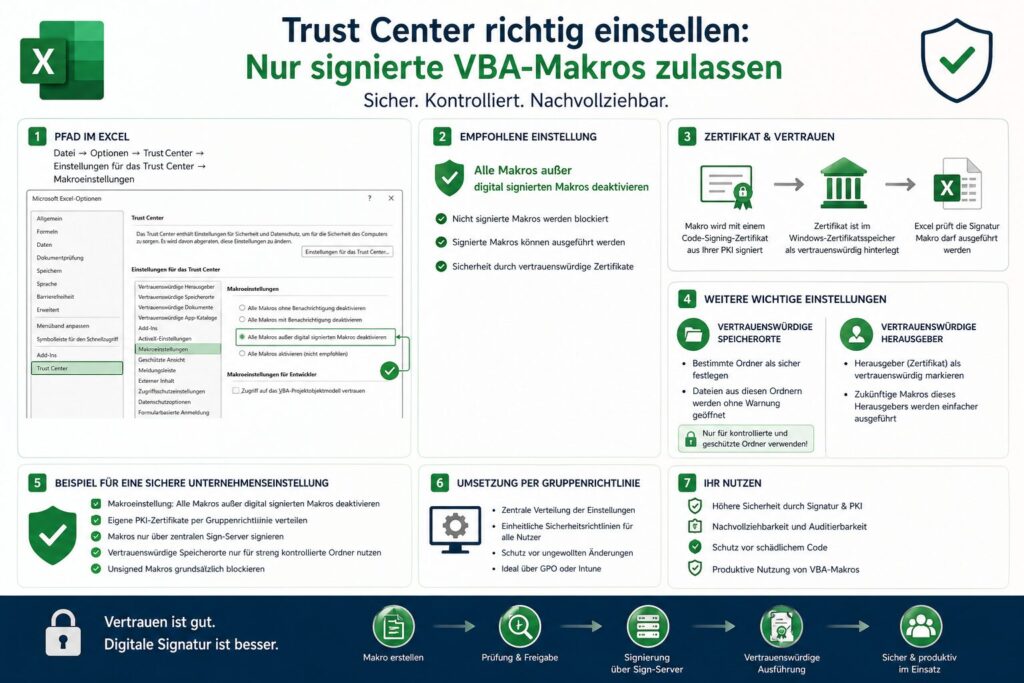

Wo finde ich das Trust Center?

Die Einstellungen befinden sich direkt in Excel:

Datei → Optionen → Trust Center → Einstellungen für das Trust Center → Makroeinstellungen

Dort können verschiedene Sicherheitsoptionen für Makros gesetzt werden.

Die wichtigsten Makroeinstellungen im Überblick

Im Trust Center gibt es mehrere Optionen, die unterschiedlich sicher sind.

Alle Makros ohne Benachrichtigung deaktivieren

Diese Einstellung ist sehr restriktiv. Makros werden blockiert, ohne dass der Nutzer aktiv etwas freigeben kann. Das ist sicher, aber in produktiven Umgebungen oft unpraktisch.

Alle Makros mit Benachrichtigung deaktivieren

Hier werden Makros zunächst blockiert, der Nutzer kann sie aber manuell aktivieren. Diese Einstellung ist häufig zu unsicher, weil Anwender Warnungen wegklicken können.

Alle Makros außer digital signierten Makros deaktivieren

Das ist für viele Unternehmen die sinnvollste Einstellung. Unsigned Makros werden blockiert, signierte Makros können ausgeführt werden, wenn das Zertifikat vertrauenswürdig ist.

Alle Makros aktivieren

Diese Option sollte vermieden werden. Sie erlaubt jedes Makro und öffnet damit eine große Angriffsfläche.

Empfohlene Einstellung: Nur digital signierte Makros zulassen

Für einen kontrollierten Makro-Betrieb sollte die Option „Alle Makros außer digital signierten Makros deaktivieren“ gewählt werden.

Damit gilt:

- Nicht signierte Makros werden blockiert

- Signierte Makros können ausgeführt werden

- Die Vertrauenswürdigkeit hängt vom Zertifikat ab

Wichtig ist dabei: Die Signatur allein reicht nicht. Das Zertifikat muss ebenfalls als vertrauenswürdig eingestuft sein.

Beispiel: Makro aus eigener PKI zulassen

Wenn ein Unternehmen eine eigene PKI nutzt, wird das Makro mit einem internen Zertifikat signiert. Damit Excel dieses Makro akzeptiert, muss die Zertifikatskette auf dem Client vertrauenswürdig sein.

Das bedeutet praktisch:

Das Root-Zertifikat oder Zwischenzertifikat der Unternehmens-PKI muss im Windows-Zertifikatsspeicher als vertrauenswürdig hinterlegt sein. Danach erkennt Excel die Signatur als gültig.

Ein typisches Setup sieht so aus:

Eigene Unternehmens-PKI → Code-Signing-Zertifikat → Makro wird signiert → Excel prüft Signatur → Makro darf ausgeführt werden

Vertrauenswürdige Speicherorte als Alternative

Neben signierten Makros gibt es im Trust Center auch die Option „Vertrauenswürdige Speicherorte“.

Dort können Ordner definiert werden, aus denen Dateien ohne zusätzliche Warnung geöffnet werden dürfen. Das kann sinnvoll sein, sollte aber vorsichtig eingesetzt werden.

Beispiel:

Ein Unternehmen legt einen zentralen Netzwerkordner an, in dem nur geprüfte Excel-Dateien liegen. Dieser Ordner wird als vertrauenswürdiger Speicherort eingetragen.

Der Nachteil: Wenn jemand unkontrolliert Dateien in diesen Ordner legen kann, entsteht ein Sicherheitsrisiko. Deshalb müssen Berechtigungen sauber eingeschränkt werden.

Vertrauenswürdige Herausgeber

Eine weitere wichtige Funktion sind vertrauenswürdige Herausgeber. Sobald ein Makro mit einem gültigen Zertifikat signiert wurde und der Herausgeber als vertrauenswürdig markiert ist, können künftige Makros dieses Herausgebers einfacher ausgeführt werden.

Das ist besonders nützlich, wenn ein zentraler Signaturprozess existiert. Dann kann der eigene Sign-Server oder die eigene Organisation als vertrauenswürdiger Herausgeber etabliert werden.

Beispiel für sichere Unternehmenseinstellung

Eine sinnvolle Konfiguration kann so aussehen:

- Makroeinstellung: Alle Makros außer digital signierten Makros deaktivieren

- Eigene PKI-Zertifikate per Gruppenrichtlinie verteilen

- Signierte Makros nur über zentralen Sign-Server erzeugen

- Vertrauenswürdige Speicherorte nur für streng kontrollierte Ordner nutzen

- Unsigned Makros grundsätzlich blockieren

Damit entsteht ein klarer Sicherheitsprozess: Nur geprüfte, signierte und vertrauenswürdige Makros dürfen ausgeführt werden.

Umsetzung per Gruppenrichtlinie

In Unternehmen sollten diese Einstellungen nicht manuell auf jedem Client gesetzt werden. Besser ist die zentrale Verteilung per Gruppenrichtlinie oder Intune.

Dadurch kann sichergestellt werden, dass alle Nutzer dieselben Sicherheitsregeln haben und diese nicht einfach selbst ändern.

Typische Richtlinien betreffen:

- Makroeinstellungen in Office

- Vertrauenswürdige Speicherorte

- Vertrauenswürdige Herausgeber

- Zertifikatsspeicher

- Blockierung von Makros aus dem Internet

Was wird eigentlich signiert – und warum ein Tool sinnvoll ist

Am Ende stellt sich immer die entscheidende Frage: Was darf überhaupt signiert werden?

Gerade im Kontext von BSI-Anforderungen reicht es nicht aus, einfach jedes Makro technisch zu signieren. Die Signatur ist kein Selbstzweck, sondern bestätigt, dass der Code geprüft, verstanden und freigegeben wurde.

Das bedeutet konkret:

Vor der Signierung sollte immer eine Bewertung erfolgen – funktional, sicherheitstechnisch und organisatorisch. Nur Makros, die diesen Anforderungen entsprechen, sollten in den Vertrauensbereich gelangen.

In der Praxis ist genau das der kritische Punkt. Ohne strukturierten Prozess passiert oft eines von zwei Dingen:

- Entweder wird zu viel signiert (Risiko, weil ungeprüfter Code freigegeben wird)

- Oder es wird zu wenig signiert (Bremse, weil Prozesse nicht skalieren)

Wenn man diesen Prozess manuell abbildet, sieht er typischerweise so aus:

- Makro öffnen und Code prüfen

- Funktion verstehen und dokumentieren

- Sicherheitsaspekte bewerten

- Entscheidung treffen (freigeben oder ablehnen)

- Signieren mit lokalem Zertifikat oder über PKI

Das funktioniert für Einzelfälle, ist aber bei größeren Mengen kaum effizient umsetzbar.

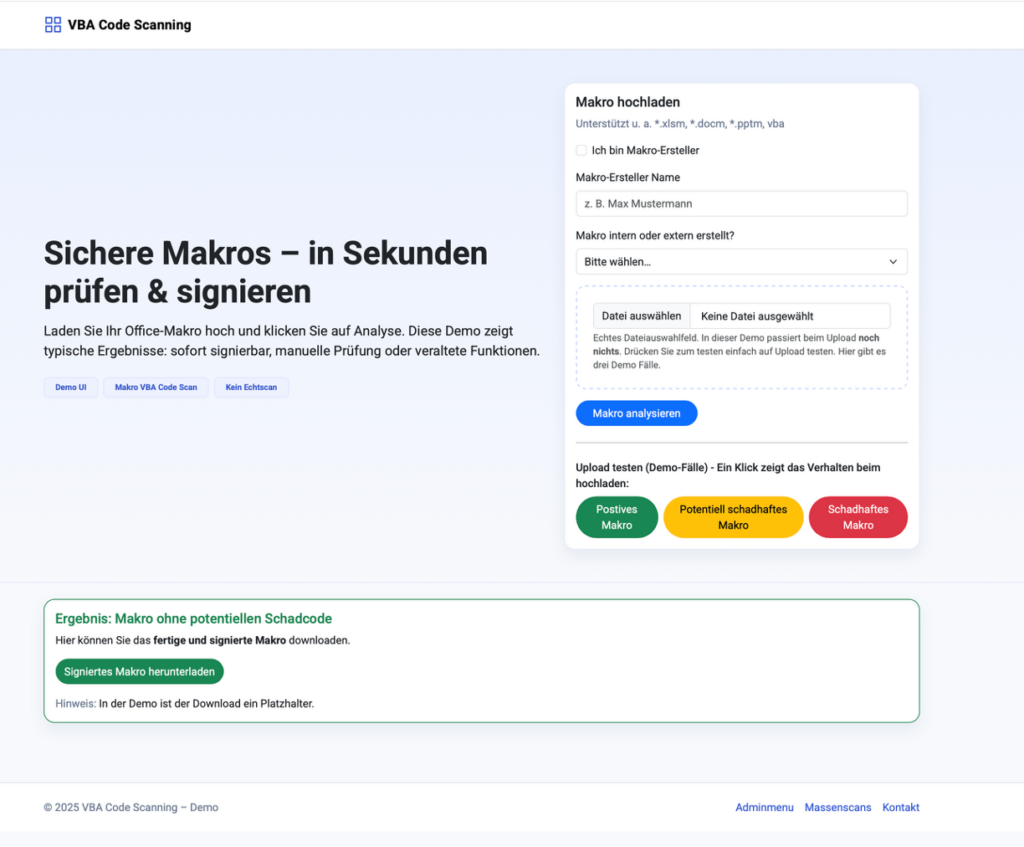

Genau hier setzt ein Tool an. Ich habe dafür eine Lösung aufgebaut, die diesen Prozess strukturiert unterstützt. Makros werden automatisiert analysiert, bewertet und können anschließend gezielt zur Signierung freigegeben werden. Dabei wird sichergestellt, dass nicht blind signiert wird, sondern nur auf Basis einer nachvollziehbaren Bewertung.

Der Vorteil:

Man verbindet BSI-konforme Prüfung mit einem skalierbaren Signaturprozess.

So entsteht kein Bottleneck mehr zwischen Sicherheit und Produktivität – sondern ein sauber gesteuerter Workflow, der beides miteinander vereint.

VBA-Makro-Prüfung & Signatur – unsere Softwarelösung

Wir haben eine tolle Software, die VBA-Makros im Self Service auf Schadcode prüft und signiert.

Die Prüfung erfolgt je nach Umfang entweder über ein selbstentwickeltes Scan-Script oder – bei größeren Makro- und Skriptmengen – über ein eigenes trainiertes KI-Modell, das self-hosted betrieben wird und sich am BSI-Standard orientiert.

Hier geht es zur Online-Demo. Melden Sie sich gern bei uns für eine individuelle Vorführung.

Zusätzlich helfen wir Ihnen bei der Ablösung von Makros – von der Bestandsaufnahme bis zur sicheren Migration. Nehmen Sie gerne Kontakt auf!

Fazit

Das Trust Center ist der zentrale Hebel, um VBA-Makros sicher zu betreiben. Wer Makros produktiv nutzt, sollte nicht pauschal alles erlauben, sondern gezielt auf digitale Signaturen und vertrauenswürdige Zertifikate setzen.

Die beste Praxis ist meist: Nur digital signierte Makros zulassen, eigene PKI sauber einbinden und die Einstellungen zentral über Gruppenrichtlinien oder Intune verteilen.

So entsteht ein kontrollierter Prozess, der Sicherheit, Nachvollziehbarkeit und produktive Nutzung von VBA-Makros miteinander verbindet.

Image: ChatGPT