PowerShell ist eines der mächtigsten Werkzeuge in modernen Windows- und Microsoft-Infrastrukturen. Administratoren nutzen PowerShell für Automatisierung, Benutzerverwaltung, Systemkonfiguration, Cloud-Administration, Microsoft 365, Active Directory, Azure und viele weitere Aufgaben.

Genau diese Stärke macht PowerShell aber auch sicherheitskritisch. Ein Skript kann nicht nur einfache Einstellungen ändern, sondern tief in Systeme eingreifen, Berechtigungen anpassen, Dateien verändern, externe Verbindungen herstellen oder administrative Aktionen ausführen.

In vielen Unternehmen sind PowerShell-Skripte historisch gewachsen. Sie wurden schnell geschrieben, weitergegeben, angepasst und produktiv genutzt. Oft weiß später niemand mehr genau, wer das Skript erstellt hat, welche Funktion es vollständig erfüllt und ob es noch heutigen Sicherheitsanforderungen entspricht.

Warum klassische Prüfungen oft nicht ausreichen

PowerShell-Code lässt sich auf den ersten Blick gut lesen, kann aber in der Tiefe sehr komplex werden. Gerade dynamische Befehle, verschachtelte Logik, externe Module oder Zugriffe auf Systeme machen eine manuelle Prüfung aufwendig.

Besonders schwierig wird es, wenn Skripte mit administrativen Rechten laufen. Dann reicht bereits ein kleiner Fehler oder eine unsichere Codezeile, um größere Auswirkungen zu verursachen.

Typische Risiken sind:

- Unkontrollierte Systemänderungen oder Dateizugriffe

- Externe Downloads, unsichere Remote-Aufrufe oder versteckte Befehlsausführung

Klassische Codeanalyse erkennt zwar bestimmte Muster, versteht aber häufig nicht den vollständigen Kontext. Dadurch entsteht eine Lücke zwischen technischer Prüfung und echter Sicherheitsbewertung.

Wie KI bei der PowerShell-Codeanalyse hilft

KI kann PowerShell-Skripte nicht nur syntaktisch lesen, sondern inhaltlich bewerten. Moderne Modelle erkennen Zusammenhänge, interpretieren Absichten und können Auffälligkeiten im Code einordnen.

Das ist besonders wertvoll, weil PowerShell-Skripte oft aus vielen kleinen Befehlen bestehen, deren Risiko erst im Zusammenspiel sichtbar wird. Ein einzelner Befehl kann harmlos wirken, aber in Kombination mit Netzwerkzugriff, Credential-Nutzung oder dynamischer Ausführung kritisch werden.

Eine KI-Analyse kann beispielsweise bewerten, ob ein Skript nur administrative Routineaufgaben erledigt oder ob es potenziell riskante Aktionen durchführt. Dazu gehören etwa externe Verbindungen, Änderungen an Sicherheitsrichtlinien, Manipulation von Benutzerrechten oder das Ausführen nachgeladener Inhalte.

Self-hosted KI-Modell für sichere Analyse

Ich setze hierfür ein eigenes, speziell trainiertes KI-Modell ein, das vollständig self-hosted betrieben wird und gezielt auf Sicherheitsanforderungen im Sinne des BSI ausgerichtet ist. Das Modell wurde auf typische Code-Patterns, Schwachstellen und Best Practices trainiert und kann PowerShell-Skripte automatisiert hinsichtlich Funktion, Risiken und Compliance bewerten. Durch den lokalen Betrieb bleiben sämtliche Daten im eigenen Kontrollbereich, was insbesondere für sensible Umgebungen entscheidend ist, während gleichzeitig eine konsistente und skalierbare Analyse nach definierten Sicherheitsstandards gewährleistet wird.

Script-Prüfung & Signatur – unsere Softwarelösung

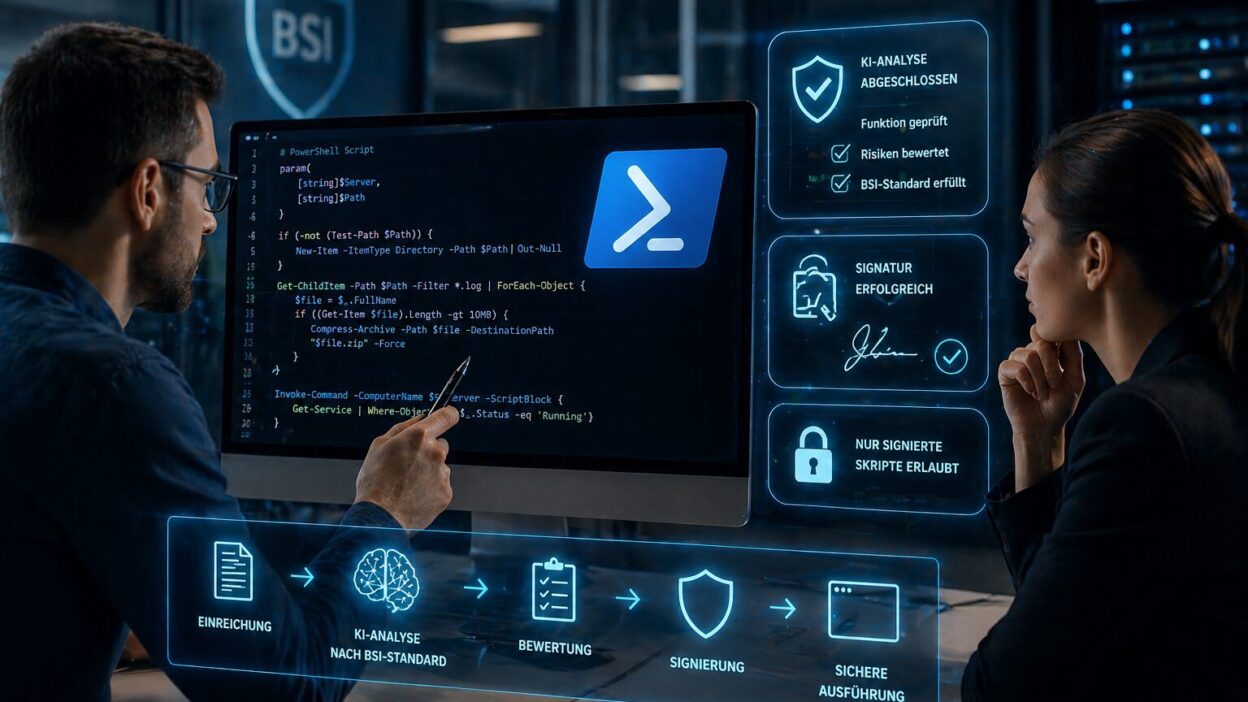

Wir haben eine Software, die jede Art von Skript (z. B. PowerShell, Python, Batch, WSH, Office) auf Schadcode prüft und signiert – und wir führen sie Ihnen gern live vor.

Die Prüfung erfolgt je nach Umfang entweder über ein selbstentwickeltes Scan-Script oder – bei größeren Makro- und Skriptmengen – über ein eigenes trainiertes KI-Modell, das self-hosted betrieben wird und sich am BSI-Standard orientiert.

Hier geht es zur Online-Demo. Melden Sie sich gern bei uns für eine individuelle Vorführung.

Zusätzlich unterstützen wir Sie bei der Ablösung von Makros und Skripten – von der Bestandsaufnahme bis zur sicheren Migration. Nehmen Sie gerne Kontakt auf!

Signierung als kontrollierter Freigabeprozess

Die Prüfung allein ist nur der erste Schritt. Entscheidend wird der Mehrwert, wenn die Analyse direkt mit einem Signaturprozess verbunden wird.

Nach erfolgreicher Bewertung kann ein PowerShell-Skript digital signiert werden. Die Signatur zeigt, dass das Skript geprüft und freigegeben wurde. Unternehmen können anschließend über Execution Policies sicherstellen, dass nur vertrauenswürdige und signierte Skripte ausgeführt werden.

Damit entsteht ein klarer Governance-Prozess: Ein Skript wird eingereicht, analysiert, bewertet, freigegeben und anschließend signiert. Auffällige Skripte können automatisch in eine manuelle Prüfung übergeben werden, während unkritische Standardfälle deutlich schneller bearbeitet werden.

Vorteile für Unternehmen

Der große Vorteil liegt in der Skalierbarkeit. Statt jedes Skript vollständig manuell zu prüfen, kann KI eine strukturierte Erstbewertung übernehmen. Dadurch werden Sicherheitsteams entlastet und kritische Fälle gezielter priorisiert.

Gleichzeitig entsteht Transparenz. Unternehmen erhalten eine nachvollziehbare Beschreibung, was ein Skript tut, welche Risiken bestehen und warum eine Freigabe oder Ablehnung empfohlen wird.

Das reduziert nicht nur Sicherheitsrisiken, sondern verbessert auch Dokumentation, Auditierbarkeit und Betriebssicherheit.

Fazit

PowerShell-Skripte sind aus modernen IT-Umgebungen nicht wegzudenken. Sie beschleunigen administrative Prozesse, automatisieren wiederkehrende Aufgaben und ermöglichen effizientes Infrastrukturmanagement.

Gleichzeitig sind sie aufgrund ihrer Systemnähe besonders sensibel. Ohne strukturierte Prüfung und kontrollierte Signierung entsteht schnell ein erhebliches Risiko.

Die Kombination aus KI-basierter Codeanalyse, self-hosted Betrieb und digitaler Signierung schafft hier einen pragmatischen und sicheren Weg. Unternehmen gewinnen Kontrolle über ihre Skriptlandschaft, reduzieren manuelle Prüfaufwände und schaffen einen belastbaren Freigabeprozess für produktiven PowerShell-Code.

Image: ChatGPT